L’un des vecteurs les plus fréquemment utilisés par les pirates informatiques est également l’une des applications les plus utilisées sur le lieu de travail.

Vous l’aurez deviné... cette application, c’est la messagerie électronique.

Heureusement, de nombreuses technologies sophistiquées permettent aujourd’hui de protéger les entreprises contre les cybermenaces. Malgré cela, ce vecteur d’attaque place vos utilisateurs finaux en première ligne des menaces pour la cybersécurité.

Cela signifie que pour sécuriser votre périmètre, vos employés doivent connaître les signes d’un courriel d’hameçonnage et savoir comment réagir lorsqu’ils en reçoivent un. Lisez la suite pour savoir comment vos employés peuvent faire ou défaire votre cybersécurité globale.

Qu’est-ce qu’un courriel d’hameçonnage?

Un courriel d’hameçonnage est un faux message demandant au destinataire d’entreprendre une action. L’objectif de ce courriel est généralement d’obtenir des informations sensibles afin de les utiliser à des fins frauduleuses. Un pirate peut également utiliser l’hameçonnage pour accéder à des systèmes, dérober des données ou causer d’autres dommages.

La plupart des courriels d’hameçonnage semblent plausibles. Ils affirment provenir de collègues de confiance, de partenaires commerciaux ou même de dirigeants de l’entreprise. C’est ainsi que les cyberattaquants trompent les destinataires en les amenant à divulguer des informations privées : dates de naissance, numéros de sécurité sociale, informations de carte de crédit ou même mots de passe d’accès aux logiciels d’entreprise.

Ces courriers indésirables peuvent également contenir des pièces jointes qui lancent des logiciels malveillants et infectent les ordinateurs en un seul clic.

Pourquoi la sensibilisation à l’hameçonnage est-elle importante?

Les cyberattaques par courriels d’hameçonnage ne sont pas seulement répandues : elles évoluent aussi en permanence. Pour que les entreprises puissent se protéger, leurs employés doivent connaître les derniers types de menaces afin de les anticiper, de les reconnaître et de les signaler.

Malheureusement, la plupart des employés ne sont pas au courant de tout ce qui se passe en matière de cybersécurité. Une enquête menée par Terranova Security (Fortra) en 2022 indiquait que seuls 30 % des employés estiment avoir une bonne connaissance des risques liés à la cybersécurité et que seuls 22 % d’entre eux pensent que leurs collègues sont suffisamment sensibilisés à la question.

Ces auto-évaluations ne sont pas loin de la réalité. Le tournoi Gone Phishing Tournament 2022, organisé par Terranova Security (Fortra) et commandité par Microsoft, a mis à l’épreuve 250 entreprises et 1,2 million d’employés lors d’une simulation d’hameçonnage.

Malheureusement, 7 % des participants ont cliqué sur le courriel d’hameçonnage simulé lors du tournoi. Parmi eux, 3 % sont allés jusqu’à fournir les données sensibles demandées dans le faux message. Ces résultats peuvent sembler négligeables, mais n’oubliez pas qu’il suffit d’un clic pour entraîner une violation de données. Les entreprises doivent donc éliminer ces clics. Dire simplement au personnel que les courriels peuvent présenter des risques n’est toutefois pas suffisant.

Les employés ont besoin d’une formation de sensibilisation à l’hameçonnage incluant des exercices pratiques et des tests fréquents afin de garder ces leçons à l’esprit et de les garder à jour.

Sept indicateurs courants d’une tentative d’hameçonnage

Malgré leurs différentes « saveurs », les courriels d’hameçonnage présentent des points communs. Les professionnels de la cybersécurité disposent de précieuses informations sur ce à quoi ils ressemblent. Envie de jouer au détective? Voici sept « indices » qui laissent croire que vous êtes en présence d’un courriel d’hameçonnage et non d’une normale demande par courrier électronique.

Malgré leurs différentes « saveurs », les courriels d’hameçonnage présentent des points communs. Les professionnels de la cybersécurité disposent de précieuses informations sur ce à quoi ils ressemblent. Envie de jouer au détective? Voici sept « indices » qui laissent croire que vous êtes en présence d’un courriel d’hameçonnage et non d’une normale demande par courrier électronique.

- Demandes d’informations

Les courriels d’hameçonnage tentent généralement de voler des données à caractère personnel. Par conséquent, toute demande non sollicitée de ces informations constitue un indice révélateur d’hameçonnage. Méfiez-vous des courriels qui associent cette demande de données à un prix fabuleux ou à une livraison manquée. Les détaillants, les entreprises de réseaux sociaux et les organismes financiers ne demandant jamais d’informations à caractère personnel par courrier électronique; il convient donc d’être prudent.

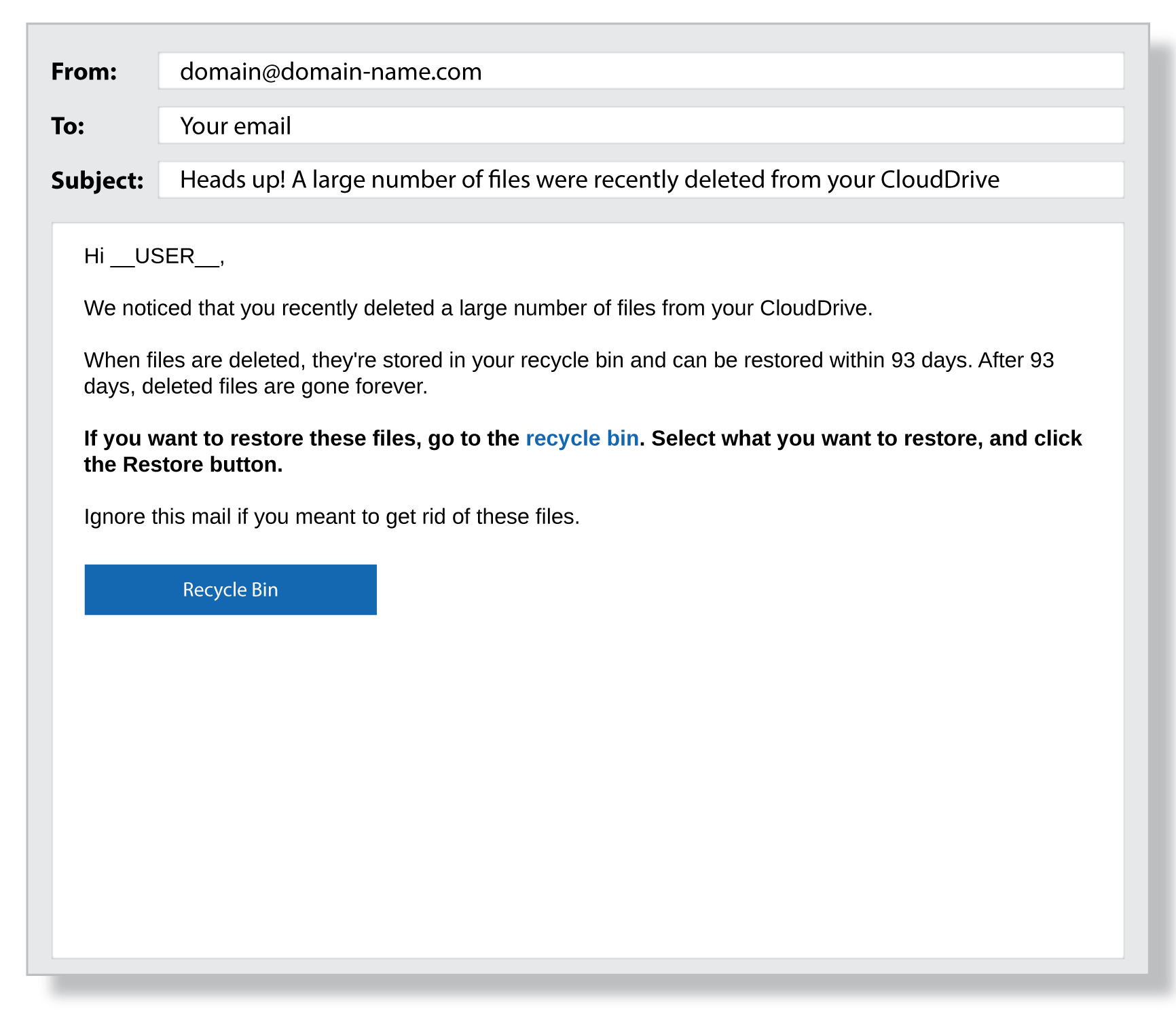

- Incohérences entre les courriels et les URL

Les courriels d’hameçonnage sont souvent des sosies, conçus pour ressembler à des communications officielles. Leurs adresses électroniques et URL frauduleuses ne diffèrent souvent que légèrement des adresses valides. Comparez les détails aux courriels précédents pour vérifier s’ils proviennent de personnes de confiance. Avant de cliquer sur un lien dans le corps du message, passez la souris dessus pour voir l’adresse du lien et vous assurer qu’il vous conduit vers un site légitime.

- Une manière inhabituelle de s’adresser à vous

Nous utilisons la langue de manière très idiosyncrasique. Cette caractéristique s’avère très utile pour détecter les courriels d’hameçonnage. Si un collègue ou un ami vous écrit en utilisant un langage peu familier ou un ton qui ne lui ressemble pas, arrêtez-vous et examinez attentivement le message.

- Fautes de frappe et erreurs

Les cybercriminels ont des compétences en informatique, mais pas en relecture. Les courriers électroniques qui proviennent de marques respectées et d’entreprises professionnelles ne sont pas truffés d’erreurs. Réfléchissez à deux fois avant d’accéder à des demandes mal rédigées.

- Demandes urgentes

Le succès de l’hameçonnage dépend de la nature du courriel et de la nature du travail. Les cyberattaquants savent que les employés sont très occupés et qu’ils reçoivent des dizaines de courriels chaque jour. Pour exploiter cette situation, ils ajoutent un caractère d’urgence à leurs messages ou incluent des pressions telles que « Agissez vite ou vous perdrez l’accès à votre compte ». Si vous sentez qu’on tente de vous pousser à agir trop vite, il peut s’agir d’une tentative d’hameçonnage.

- Pièces jointes inhabituelles

Méfiez-vous des courriels qui vous invitent à télécharger des logiciels ou à ouvrir des fichiers, surtout si la demande tombe du ciel. Les pirates utilisent souvent des pièces jointes pour vous faire installer des logiciels malveillants sur les ordinateurs d’entreprise. Les noms de fichier inhabituels et les types de fichiers inconnus sont autant de signaux d’alarme.

- Graphisme de mauvaise qualité

Si les aspects d’ingénierie sociale de l’hameçonnage peuvent être sophistiqués, l’« apparence physique » des courriels d’hameçonnage peut les trahir. Faites attention aux images mal conçues et floues, aux photos issues de banques d’images, aux choix de polices de caractères étranges et aux mises en page inhabituelles. Méfiez-vous des courriels contenant uniquement des images, dont le texte est enfermé dans des fichiers .jpeg ou .png : il s’agit de l’approche favorite des pourrielleurs et des auteurs d’hameçonnage.

Comment prévenir les attaques par hameçonnage

Si les types d’hameçonnage évoluent et se multiplient, il en va de même pour les moyens dont vous disposez pour les prévenir. Voici les meilleures techniques pour arrêter une tentative d’hameçonnage avant qu’elle ne se transforme en infraction.

- Formation de sensibilisation à la cybersécurité : Lancez un programme de formation qui enseigne à vos employés comment détecter les courriels d’hameçonnage et reconnaître d’autres cyberattaques courantes.

- Simulations d’hameçonnage : Organisez des simulations d’hameçonnage pour former vos employés et tester leur capacité à détecter les courriels d’hameçonnage. Dispensez une formation supplémentaire aux services ou aux personnes dont les résultats sont peu convaincants.

- Politique d’hameçonnage : Si vous recevez un courriel d’hameçonnage, il se peut que vos collègues reçoivent le même. Mettez en œuvre une politique du type « si vous voyez quelque chose, signalez-le » pour renforcer la sensibilisation envers les attaques d’hameçonnage et envers les tendances qui nuisent à votre entreprise.

- Authentification multifacteur : Utilisez l’authentification multifacteur pour l’accès au système. Si un pirate réussit à obtenir le mot de passe d’un employé, il ne pourra pas accéder au système sans un deuxième facteur d’authentification (sous forme de données ou de technologie).

- Identifiants biométriques : Utilisez l’identification biométrique pour l’accès aux systèmes afin d’empêcher les pirates de dérober des mots de passe.

Renforcez votre périmètre grâce à la sensibilisation à l’hameçonnage

Les cybercriminels utilisent des courriels d’hameçonnage pour ouvrir des failles dans votre périmètre de sécurité. Ils savent que tous les employés n’ont pas les connaissances ou le temps nécessaires pour détecter les faux messages lorsqu’ils apparaissent dans leur boîte de réception.

L’accès par un seul membre du personnel (un seul ensemble d’identifiants volés) pourrait ouvrir la voie à d’autres violations au sein de votre entreprise ou causer des dommages à des partenaires, en amont et en aval.

Une formation adéquate en matière de sensibilisation à la cybersécurité est le meilleur moyen de combler ces lacunes. Cela donne aux employés la confiance nécessaire pour reconnaître les tentatives d’hameçonnage et le savoir-faire pour réagir, de manière à protéger votre entreprise.